Gh0st RAT 和 Mimikatz 通过新的 UULoader 恶意软件传播 媒体

UULoader恶意软件的网络威胁

关键要点

UULoader恶意软件伪装成合法应用程序安装程序,特别针对中国和韩国用户。攻击者利用它来部署Gh0st RAT和Mimikatz有效载荷。UULoader内部集成了一个包含两个主要可执行文件的归档文件。攻击中还涉及伪装文件的执行。根据黑客新闻的报道,网络攻击者利用新型UULoader恶意软件伪装成真正的应用程序安装程序,主要瞄准中国和韩国用户,以便实施对Gh0st RAT和Mimikatz有效载荷的攻击。

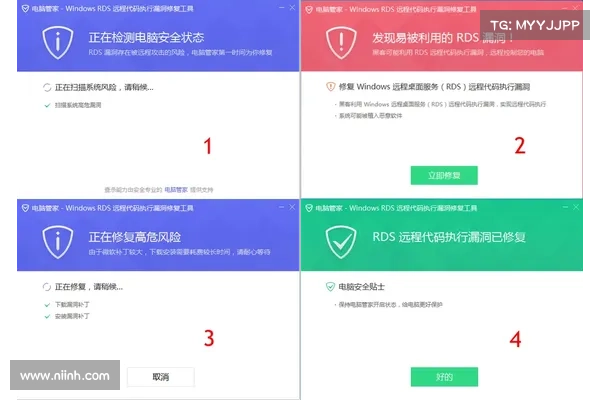

恶意软件的工作机制

Cyberint研究团队的分析显示,UULoader内部嵌入了一个归档文件,其中包含两个主要的可执行文件,这些文件并没有文件头。第一个文件是一个二进制文件,允许DLL文件旁路加载最终阶段的有效载荷。此外,UULoader的攻击还涉及执行一个伪装文件。Cyberint研究人员表示:“这通常对应于msi文件所假装的内容。例如,如果它试图伪装成‘Chrome更新’,那么伪装文件将是真正的Chrome更新。”

小牛加速器app官网这一发展是在eSentire报告了Gh0st RAT通过虚假Google Chrome安装程序对中国大陆的Windows用户进行攻击之后出现的。这表明,网络威胁持续演变,攻击者采取更高级的手段来欺骗用户。

相关信息

攻击类型目标地区主要恶意软件伪装文件举例UULoader中国、韩国Gh0st RAT真正的Chrome更新UULoader中国、韩国Mimikatz其他应用程序更新小结

UULoader恶意软件的出现再次提醒我们,网络安全在当今数字化的世界中至关重要。用户应谨慎对待软件安装程序,并使用可靠的安全工具监控系统,以防范新型威胁的攻击。